Kamis, 29 Maret 2012

Kita sering mendengar tentang UU (undang-undang) yang berlaku di negara kita, untuk menjadi sebuah bangsa yang maju, sebuah negara harus mempunyai peraturan yang bijaksana dan sebagai rakyatnya kita harus menaati peraturan-peraturan yang dicantumkan ke dalam Undang-undang.

Berbicara mengenai UU (undang-undang), dalam dunia Informasi dan Teknologi (IT) ada juga dasar-dasar hukum yang mengatur mengenai bagaimana selayaknya IT itu berjalan, adalah RUU ITE yaitu Rancangan Undang-Undang tentang Informasi dan Transaksi Elektronik (RUU ITE), hasil pembahasan Panitia Kerja (Panja) mengalami banyak perubahan dari naskah awal yang disampaikan Pemerintah ke DPR RI. Perubahan paling signifikan ada pada Bab tentang Perbuatan Yang Dilarang dan Ketentuan Pidana. Rumusan Terbaru RUU ITE ini sudah lebih mengacu pada Convention on Cyber Crime, Budhapest, 2001.

Contoh kasus yang terjadi mengenai RUU ITE :

Undang-Undang Informasi dan Transaksi Elektronik (UU ITE) menjadi ramai dibicarakan, ketika bergolaknya kasus warga sipil yaitu Prita Mulyasari yang dituduh mencemarkan nama baik RS Omni Internasional. Kemudian merambah pada kasus penghinaan wartawan infotainment oleh artis Luna Maya . Kasus penuduhan penyemaran nama baik dan penghinaan itu menyita banyak perhatian publik. Alih-alih, kini kasus tersebut berujung pada perseturuan di meja hijau.

Hingga kini, kontroversi masih kerap terjadi. Alasan utamanya adalah terkekangnya hak untuk berpendapat, sehingga masyarakat

seakan tidak memiliki ruang lagi untuk saling berkeluh kesah. Akhirnya, hal itu memicu lahirnya opini, barang siapa yang berani menulis pedas, maka harus siap dihadapkan pada pasal-pasal UU ITE itu.

Berikut ini Kontroversi dan Polemik UU ITE

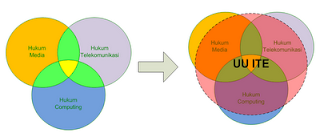

Undang Undang Infomasi dan Transaksi Elektronik (UU ITE) ini pada dasarnya adalah salah satu konsekuensi dari skema konvergensi bidang telekomunikasi, computing dan entertainment (media), dimana pada awalnya masing-masing masih berbaur sendiri-sendiri. Undang-undang ini dibuat untuk memberikan kepastian hukum dan implikasinya pada saat transaksi elektronik seperti transaksi keuangan via ponsel, dari mulai saat memasukkan password, melakukan transaksi keuangan, sampai bagaimana pesan itu sampai ke recipient yang dituju. Kepastian hukum ini diperlukan untuk para stakeholder terkait di dalamnya, mulai dari operator seluler, penyedia service transaksi keuangan tersebut, bank dimana sang nasabah menyimpan uangnya, sampai ke bank dimana recipient menjadi nasabahnya (yang mungkin saja berbeda dengan bank si sender).

Akhirnya dampak nyata UU ITE ini akan berhulu kepada bagaimana pelaksanaannya di lapangan. Semua stakeholder atau yang berkepentingan dengan undang-undang ini diharapkan tidak salah mengartikan pasal-pasalnya, tetapi juga tidak menyalahgunakannya. Lembaga sekuat KPK saja dalam hal penyadapan, misalnya, harus berhati-hati menggunakannya, jika tidak mau menuai kritikan dari para praktisi hukum.

Mengutip pernyataan Menkominfo bahwa penerapan UU ITE harus memuat titik temu, harus seimbang, tidak terlalu ketat atau terlalu longgar. Di situlah mungkin seninya.

SOSIALISASI RUU ITE

Lain lagi halnya dengan aktivis Hak Asasi Manusia (HAM) ini. Menurutnya, UU ITE itu tidak jelas juntrungnya kemana dan masyarakat bisa tertekan serta takut dengan adanya UU ITE itu. “Menurut hemat saya, UU ITE itu tidak jelas. Ada kerancuan pada pasal-pasalnya,” papar Asep Purnama Bahtiar.

Menurut pria asli Surabaya itu, yang menjadi perdebatan dan ditolak oleh sebagian masyarakat terdapat di Bab VII pasal 27 ayat 3 yang berbunyi, “Setiap orang dengan sengaja dan tanpa hak mendistribusikan dan/atau mentransmisikan dan/atau membuat dapat diaksesnya informasi elektronik dan/atau mendistribusikan dokumen elektronik yang memiliki muatan penghinaan dan/atau pencemaran nama baik”.

Pada pasal 27 ayat 3 itu, lanjutnya, dinilai berpotensi disalahgunakan atau disalah artikan untuk sengaja dijadikan jeratan hukum terhadap kebebasan seseorang untuk menulis blog, email, status Facebook, Twitter, ataupun semua bentuk dokumen elektronik apapun bentuknya menjadi terbatasi. “Harus ada peninjaun kembali atas pasal itu,” argumennya serius.

“Misalkan saja anda berkomentar negatif di dinding akun Facebook saya, menurut pasal tadi, anda dapat saya tuntut karena saya anggap melecehkan atau mencemarkan nama baik saya. Pasal itu yang perlu pembatasan dan perlu penjelasan ulang, supaya tidak terjadi kesalahpahaman,” paparnya menjelaskan

Ketika disinggung korban UU ITE baru-baru ini yaitu Prita Mulyasari yang dituduh mencemarkan nama baik RS Omni Internasional dan artis Luna Maya yang terkena tuduhan penghinaan, Asep mengungkapkan, Prita dan Luna Maya merupakan korban ketidakjelasan UU ITE itu. ”Padahal kalau kita cermati dengan sangat bijak, kedua orang itu tidak termasuk dalam orang yang melanggar Pasal 27 Ayat 3 UU ITE,” ungkap ayah dari Radhita dan Dian Andriani itu beropini.

Kemudian, terkait akar permasalahan UU ITE, Asep mengatakan kurang jelasnya UU ITE itu karena kurangnya sosialisasi dari pemerintahan. “Permasalahan pokok UU ITE adalah keambiguan dari UU tersebut sehingga perlu penjelasan dan sosialisasi yang intens dari pemerintahan,” jawabnya diplomatis.

Menurutnya, DPR dan pemerintah selaku legislator harus segera mensosialisasikan Undang-Undang Informasi dan Transaksi Elektronik (ITE) kepada publik dan pengguna UU. “Sosialisasi UU ITE ini menjadi penting agar tidak ditemukan lagi Prita Mulyasari dan Luna Maya lainnya,” sarannya mengakhiri .

Manfaat pelaksanaan UU ITE:

1. Transaksi dan sistem elektronik beserta perangkat pendukungnya mendapat perlindungan hukum. Masyarakat harus memaksimalkan manfaat potensi ekonomi digital dan kesempatan untuk menjadi penyelenggara Sertifikasi Elektronik dan Lembaga Sertifikasi Keandalan.

2. E-tourism mendapat perlindungan hukum. Masyarakat harus memaksimalkan potensi pariwisata indonesia dengan mempermudah layanan menggunakan ICT.

3. Trafik internet Indonesia benar-benar dimanfaatkan untuk kemajuan bangsa. Masyarakat harus memaksimalkan potensi akses internet indonesia dengan konten sehat dan sesuai konteks budaya indonesia

4. Produk ekspor indonesia dapat diterima tepat waktu sama dengan produk negara kompetitor. Masyarakat harus memaksimalkan manfaat potensi kreatif bangsa untuk bersaing dengan bangsa lain

Berbicara mengenai peraturan ataupun biasa disebut Undang-undang (UU) mengenai IT, ada baiknya kita mengetahui apa itu UU Informasi dan Transaksi Elektronik (ITE).

Secara definisi kata-katanya :

Informasi Elektronik sendiri secara definisinya adalah satu atau sekumpulan data Elektronik, termasuk tetapi tidak terbatas pada tulisan, suara, gambar, peta, rancangan, foto, electronic data interchange (EDI), surat Elektronik (electronic mail), telegram, teleks, telecopy atau sejenisnya, huruf, tanda, angka, Kode Akses, simbol, atau perforasi yang telah diolah yang memiliki arti atau dapat dipahami oleh Orang yang mampu memahaminya.

Transaksi elektronik adalah perbuatan hukum yang dilakukan dengan menggunakan Komputer, jaringan Komputer, dan/atau media Elektronik lainnya

Teknologi Informasi adalah suatu teknik untuk mengumpulkan, menyiapkan, menyimpan, memproses, mengumumkan, menganalisis, dan/atau menyebarkan informasi

Jadi, Undang-undang Informasi & Transaksi Elektronik adalah ketentuan yang berlaku untuk setiap Orang yang melakukan perbuatan hukum sebagaimana diatur dalam Undang-Undang ini, baik yang berada di wilayah hukum Indonesia maupun di luar wilayah hukum Indonesia, yang memiliki akibat hukum di wilayah hukum Indonesia dan/atau di luar wilayah hukum Indonesia dan merugikan kepentingan Indonesia.

Undang-Undang Informasi dan Transaksi elektronik (UUITE) mengatur berbagai perlindungan hukum atas kegiatan yang memanfaatkan internet sebagai medianya, baik transaksi maupun pemanfaatan informasinya. Pada UUITE ini juga diatur berbagai ancaman hukuman bagi kejahatan melalui internet. UUITE mengakomodir kebutuhan para pelaku bisnis di internet dan masyarakat pada umumnya guna mendapatkan kepastian hukum, dengan diakuinya bukti Elektronik dan tanda tangan digital sebagai bukti yang sah di pengadilan.

Berdasarkan azas dan tujuannya :

Penyelenggaraan telekomunikasi memperhatikan dengan sungguh-sungguh asas pembangunan nasional dengan mengutamakan asas manfaat, asas adil dan merata, asas kepastian hukum dan asas kepercayaan pada diri sendiri, serta memperhatikan pula asas keamanan, kemitraan, dan etika.

Asas manfaat berarti bahwa pembangunan telekomunikasi khususnya penyelenggaraan telekomunikasi akan Iebih berdaya guna dan berhasil guna baik sebagai infrastruktur pembangunan, sarana penyelenggaraan pemerintahan, sarana pendidikan, sarana perhubungan, maupun sebagai komoditas ekonomi yang dapat Iebih meningkatkan kesejahteraan masyarakat lahir batin.

Asas adil dan merata adalah bahwa penyelenggaraan telekomunikasi memberikan kesempatan dan perlakuan yang sama kepada semua pihak yang memenuhi syarat dan hasil-hasilnya dinikmati oleh masyarakat secara adil dan merata.

Asas kepastian hukum berarti bahwa pembangunan telekomunikasi khususnya penyelenggaraan telekomunikasi harus didasarkan kepada peraturan perundang-undangan yang menjamin kepastian hukum, dan memberikan perlindungan hukum baik bagi para investor, penyelenggara telekomunikasi, maupun kepada pengguna telekomunikasi.

Asas kepercayaan pada diri sendiri, dilaksanakan dengan memanfaatkan secara maksimal potensi sumber daya nasional secara efisien serta penguasaan teknologi telekomunikasi, sehingga dapat meningkatkan kemandirian dan mengurangi ketergantungan sebagai suatu bangsa dalam menghadapi persaingan global.

Asas kemitraan mengandung makna bahwa penyelenggaraan telekomunikasi harus dapat

mengembangkan iklim yang harmonis, timbal balik, dan sinergi dalam penyelenggaraan telekomunikasi. Asas keamanan dimaksudkan agar penyelenggaraan telekomunikasi selalu memperhatikan faktor keamanan dalam perencanaan, pembangunan, dan pengoperasiannya.

Asas etika dimaksudkan agar dalam penyelenggaraan telekomunikasi senantiasa dilandasi oleh semangat profesionalisme, kejujuran, kesusilaan, dan keterbukaan.

Cyberlaw di berbagai negara (Indonesia, Malaysia, Singapura & Amerika)

Banyak orang yang mengatakan bahwa dunia cyber (cyberspace) tidak dapat diatur. Cyberspace adalah dunia maya dimana tidak ada lagi batas ruang dan waktu. Padahal ruang dan waktu seringkali dijadikan acuan hukum. Jika seorang warga Indonesia melakukan transaksi dengan sebuah perusahaan Malaysia yang menggunakan server di Amerika, dimanakah (dan kapan) sebenarnya transaksi terjadi? Hukum mana yang digunakan?

Teknologi digital yang digunakan untuk mengimplementasikan dunia cyber memiliki kelebihan dalam hal duplikasi atau regenerasi. Data digital dapat direproduksi dengan sempurna seperti aslinya tanpa mengurangi kualitas data asilnya. Hal ini sulit dilakukan dalam teknologi analog, dimana kualitas data asli lebih baik dari duplikatnya. Sebuah salian (fotocopy) dari dokumen yang ditulis dengan tangan memiliki kualitas lebih buruk dari aslinya. Seseorang dengan mudah dapat memverifikasi keaslian sebuah dokumen. Sementara itu dokumen yang dibuat oleh sebuah wordprocessor dapat digandakan dengan mudah, dimana dokumen “asli” dan “salinan” memiliki fitur yang sama. Jadi mana dokumen yang “asli”? Apakah dokumen yang ada di disk saya? Atau yang ada di memori komputer saat ini? Atau dokumen yang ada di CD-ROM atau flash disk? Dunia digital memungkinkan kita memiliki lebih dari satu dokumen asli.

Cyber Law Di Indonesia

Indonesia telah resmi mempunyai undang-undang untuk mengatur orang-orang yang tidak bertanggung jawab dalam dunia maya. Cyber Law-nya Indonesia yaitu undang–undang tentang Informasi dan Transaksi Elektronik (UU ITE).

Di berlakukannya undang-undang ini, membuat oknum-oknum nakal ketakutan karena denda yang diberikan apabila melanggar tidak sedikit kira-kira 1 miliar rupiah karena melanggar pasal 27 ayat 1 tentang muatan yang melanggar kesusilaan. sebenarnya UU ITE (Undang-Undang Informasi dan Transaksi Elektronik) tidak hanya membahas situs porno atau masalah asusila. Total ada 13 Bab dan 54 Pasal yang mengupas secara mendetail bagaimana aturan hidup di dunia maya dan transaksi yang terjadi didalamnya. Sebagian orang menolak adanya undang-undang ini, tapi tidak sedikit yang mendukung undang-undang ini.

Dibandingkan dengan negara-negara di atas, indonesia termasuk negara yang tertinggal dalam hal pengaturan undang-undang ite. Secara garis besar UU ITE mengatur hal-hal sebagai berikut :

•Tanda tangan elektronik memiliki kekuatan hukum yang sama dengan tanda tangan konvensional (tinta basah dan bermaterai). Sesuai dengan e-ASEAN Framework Guidelines (pengakuan tanda tangan digital lintas batas).

Alat bukti elektronik diakui seperti alat bukti lainnya yang diatur dalam KUHP.

UU ITE berlaku untuk setiap orang yang melakukan perbuatan hukum, baik yang berada di wilayah Indonesia maupun di luar Indonesia yang memiliki akibat hukum di Indonesia.

Pengaturan Nama domain dan Hak Kekayaan Intelektual.

Perbuatan yang dilarang (cybercrime) dijelaskan pada Bab VII (pasal 27-37):

Pasal 27 (Asusila, Perjudian, Penghinaan, Pemerasan)

Pasal 28 (Berita Bohong dan Menyesatkan, Berita Kebencian dan Permusuhan)

Pasal 29 (Ancaman Kekerasan dan Menakut-nakuti)

Pasal 30 (Akses Komputer Pihak Lain Tanpa Izin, Cracking)

Pasal 31 (Penyadapan, Perubahan, Penghilangan Informasi)

Pasal 32 (Pemindahan, Perusakan dan Membuka Informasi Rahasia)

Pasal 33 (Virus?, Membuat Sistem Tidak Bekerja (DOS)

Pasal 35 (Menjadikan Seolah Dokumen Otentik (phising?)

Cyber Law Di Malaysia

Cyber Law di Malaysia, antara lain:

– Digital Signature Act

– Computer Crimes Act

– Communications and Multimedia Act

– Telemedicine Act

– Copyright Amendment Act

– Personal Data Protection Legislation (Proposed)

– Internal security Act (ISA)

– Films censorship Act

Cyber Law Di Singapura

Cyber Law di Singapore, antara lain:

• Electronic Transaction Act

• IPR Act

• Computer Misuse Act

• Broadcasting Authority Act

• Public Entertainment Act

• Banking Act

• Internet Code of Practice

• Evidence Act (Amendment)

• Unfair Contract Terms Act

Cyber Law Di Amerika

Di Amerika, Cyber Law yang mengatur transaksi elektronik dikenal dengan Uniform Electronic Transaction Act (UETA). UETA diadopsi oleh National Conference of Commissioners on Uniform State Laws (NCCUSL) pada tahun 1999.

Secara lengkap Cyber Law di Amerika adalah sebagai berikut :

– Electronic Signatures in Global and National Commerce Act

– Uniform Electronic Transaction Act

– Uniform Computer Information Transaction Act

– Government Paperwork Elimination Act

– Electronic Communication Privacy Act

– Privacy Protection Act

– Fair Credit Reporting Act

– Right to Financial Privacy Act

– Computer Fraud and Abuse Act

– Anti-cyber squatting consumer protection Act

– Child online protection Act

– Children’s online privacy protection Act

– Economic espionage Act

– “No Electronic Theft” Act

Keterbatasan UU ITE dalam mengatur penggunaan Teknologi Informasi

0 komentar Diposting oleh chubby di 07.26Keterbatasan UU ITE dalam mengatur penggunaan IT

Undang-undang ITE pada dasarnya bertujuan untuk mengatur bagaimana sebuah Informasi Teknologi berikut dengan seluruh elemen yang terkait dapat berjalan segabaimana dikatakan baik dan teratur tanpa melanggar hukum yang berlaku.

Cyberlaw merupakan suatu sistem hukum yang dianggap relevan untuk mengatur aktivitas e-Commerce, mengingat sifat-sifat dari e-Commerce yang tidak dapat diatur dengan menggunakan instrumen hukum konvensional, sehingga banyak negara-negara di dunia kemudian secara serius membuat regulasi khusus mengenai Cyberlaw ini. Salah satu acuan bagi negara-negara di dunia untuk merumuskan Cyberlaw adalah melalui adopsi atau meratifikasi instrumen hukum internasional yang dibentuk berdasarkan konvensi ataupun framework tentang Cyberlaw maupun e-Commerce yang dibentuk oleh organisasi-organisasi internasional. Organisasi Internasional yang mengeluarkan regulasi e-Commerce yang dapat menjadi acuan atau Model Law adalah: UNCITRAL, WTO, Uni Eropa, dan OECD, sedangkan pengaturan di organisasi internasional lainnya seperti, APEC dan ASEN adalah sebatas pembentukan kerangka dasar atau Framework, yang berisi ketentuan¬ketentuan yang mendukung dan memfasilitasi perkembangan E-Commerce.

Mengenai Materi yang terdapat pada UU ITE

RUU ITE merupakan rezim hukum baru karena mengatur berbagai asas legalitas dokumen elektronik antara lain dengan pengakuan tanda tangan elektronik yang memiliki kekuatan hukum yang sama dengan tanda tangan konvensional dan bukti elektronik sebagai alat bukti yang sah (pasal 5 UU ITE) sebagaimana alat bukti lainnya yang diatur dalam KUHAP; serta mengatur mengenai asas extra teritori, (pasal 2 UU ITE) yaitu bahwa UU ITE berlaku untuk seluruh “Orang” (individual ataupun badan hukum) yang melakukan perbuatan hukum baik yang berada di wilayah hukum Indonesia maupun di luar wilayah hukum Indonesia, yang memilih akibat hukum di wilayah hukum Indonesia dan/atau di luar wilayah hukum Indonesia dan merugikan kepentingan Indonesia;

Agar teknologi dapat berkembang dan memperhatikan ketentuan terkait larangan monopoli, dalam UU ITE diatur mengenai teknologi netral yaitu bahwa pemanfaatan teknologi informasi dan transaksi elektronik dilaksanakan dengan memperhatikan kebebasan pemilihan teknologi.

UU ITE yang terdiri dari 13 Bab dan 54 Pasal mencakup materi mengenai Informasi dan Dokumen Elektronik; Pengiriman dan Penerimaan Surat Elektronik; Tanda Tangan Elektronik; Sertifikat Elektronik; Penyelenggaraan Sistem Elektronik; Transaksi Elektronik; Hak Atas kekayaan Intelektual; dan Perlindungan Data Pribadi atau Privasi. Sebagai tindak lanjut UU ITE, akan disusun beberapa RPP sebagai peraturan pelaksanaan, yaitu mengenai Lembaga Sertifikasi Kehandalan, Tanda Tangan Elektronik, Penyelenggara Sertifikasi Elektronik, Penyelenggaraan Sistem Elektronik, Transaksi Elektronik, Penyelenggara Agen Elektronik, Pengelola Nama Domain, Lawful Interception, dan Lembaga Data Strategis.

Melengkapi Kitab Undang–Undang Hukum Acara Pidana (KUHAP) yang telah ada, UU ITE juga mengatur mengenai hukum acara terkait penyidikan yang dilakukan aparat penegak hukum (kepolisian dan kejaksaan) yang memberi paradigma baru terhadap upaya penegakkan hukum dalam rangka meminimalkan potensi abuse of power penegak hukum sehingga sangat bermanfaat dalam rangka memberikan jaminan dan kepastian hukum. “Penyidikan di bidang teknologi informasi dan transaksi elektronik dilakukan dengan memperhatikan perlindungan terhadap privasi, kerahasiaan, kelancaran layanan publik, integritas data atau keutuhan data, sesuai ketentuan peraturan perundang-undangan (Pasal 42 ayat (2)). Sedangkan Penggeledahan dan/atau penyitaan terhadap sistem elektronik yang terkait dengan dugaan tindak pidana harus dilakukan atas izin ketua pengadilan negeri setempat dan wajib menjaga terpeliharanya kepentingan pelayanan umum (Pasal 42 ayat (3)).”

Pengaturan tersebut tidak berarti memberikan peluang/pembiaran terhadap terjadinya upaya kejahatan dengan menggunakan sistem elektronik, karena dalam halhal tertentu penyidik masih mempunyai kewenangan melaksanakan tugasnya sebagaimana diatur dalam KUHAP (Kitab Undang- Undang Hukum Acara Pidana (KUHAP). “Dalam hal pelaku kejahatan tertangkap tangan, penyidik tidak perlu meminta izin, serta dalam hal sangat perlu dan mendesak bilamana penyidik harus segera dan tidak mungkin untuk mendapatkan surat izin terlebih dahulu, penyidik dapat melakukan hanya atas benda bergerak dan untuk itu wajib segera melaporkan kepada ketua pengadilan negeri setempat guna memperoleh persetujuan (Pasal 38 ayat (2) KUHAP.

Kelemahan dan Saran Undang-Undang Nomor 11 Tahun 2008 Tentang Informasi dan Transaksi Ekektronik.

Undang-undang Informasi dan Transaksi Elektronik (UU ITE) telah disahkan oleh DPR pada tanggal 25 Maret 2008, namun disahkannya sebuah undang-undang bukan berarti ia telah menjadi sebuah hukum yang mutlak dan tidak bisa lagi diubah atau bahkan diganti; sebaliknya justru perbaikan dan perubahan harus dilakukan pada setiap undang-undang dan peraturan lain yang diketahui memiliki kelemahan, terutama apabila kelemahan tersebut fatal sifatnya. Dalam konteks ini maka Asosiasi Internet Indonesia sebagai suatu organisasi yang berkedudukan di Indonesia dan bertujuan untuk memajukan pengembangan dan pemanfaatan internet di Indonesia secara bebas dan bertanggung jawab, wajib untuk memberikan pandangan dan usulan demi memperbaiki UU ITE tersebut yang memiliki sangat banyak kelemahan.

Kelemahan I : proses penyusunan.

Kelemahan pertama dari UU ITE terletak dari cara penyusunannya itu sendiri, yang menimbulkan kontradiksi atas apa yang berusaha diaturnya. UU ITE yang merupakan UU pertama yang mengatur suatu teknologi moderen, yakni teknologi informasi, masih dibuat dengan menggunakan prosedur lama yang sama sekali tidak menggambarkan adanya relevansi dengan teknologi yang berusaha diaturnya. Singkat kata, UU ITE waktu masih berupa RUU relatif tidak disosialisasikan kepada masyarakat dan penyusunannya masih dipercayakan di kalangan yang amat terbatas, serta peresmiannya dilakukan dengan tanpa terlebih dahulu melibatkan secara meluas komunitas yang akan diatur olehnya.

Padahal, dalam UU ini jelas tercantum bahwa:

Pasal 1 ayat 3 Teknologi Informasi adalah suatu teknik untuk mengumpulkan, menyiapkan, menyimpan, memproses, mengumumkan, menganalisis, dan/atau menyebarkan informasi. Ini berarti seyogyanya dalam penyusunan UU ini memanfaatkan teknologi informasi dalam mengumpulkan pendapat mengenai kebutuhan perundangannya, menyiapkan draftnya, menyimpan data elektroniknya, mengumumkannya secara terbuka, menganalisis reaksi masyarakat terhadapnya setelah menyebarkan informasinya, sebelum akhirnya mencapai sebuah hasil akhir dan meresmikan hasil akhir tersebut sebagai sebuah UU.

Kelemahan pertama ini adalah kelemahan fatal, yang terbukti secara jelas bahwa akibat tidak dimanfaatkannya teknologi informasi dalam proses penyusunan UU ini, maka isi dari UU ini sendiri memiliki celah-celah hukum yang mana dalam waktu kurang dari sebulan peresmiannya telah menimbulkan gejolak di kalangan pelaku usaha teknologi informasi, yang diakibatkan oleh ketidakpastian yang ditimbulkannya itu.

Kelemahan II: salah kaprah dalam definisi.

Pasal 1 ayat 1 Informasi Elektronik adalah satu atau sekumpulan data elektronik, termasuk tetapi tidak terbatas pada tulisan, suara, gambar, peta, rancangan, foto, electronic data interchange (EDI), surat elektronik (electronic mail), telegram, teleks, telecopy atau sejenisnya, huruf, tanda, angka, Kode Akses, simbol, atau perforasi yang telah diolah yang memiliki arti atau dapat dipahami oleh orang yang mampu memahaminya.

Ayat 4 Dokumen Elektronik adalah setiap Informasi Elektronik yang dibuat, diteruskan, dikirimkan, diterima, atau disimpan dalam bentuk analog, digital, elektromagnetik, optikal, atau sejenisnya, yang dapat dilihat, ditampilkan, dan/atau didengar melalui Komputer atau Sistem Elektronik, termasuk tetapi tidak terbatas pada tulisan, suara, gambar, peta, rancangan, foto atau sejenisnya, huruf, tanda, angka, Kode Akses, simbol atau perforasi yang memiliki makna atau arti atau dapat dipahami oleh orang yang mampu memahaminya.

Definisi Informasi Elektronik menggambarkan tampilan, bukan data; dari kenyataan ini terlihat jelas bahwa penyusun definisi ini belum memahami bahwa data elektronik sama sekali tidak berupa tulisan, suara, gambar atau apapun yang ditulis dalam definisi tersebut. Sebuah data elektronik hanyalah kumpulan dari bit-bit digital, yang mana setiap bit digital adalah informasi yang hanya memiliki dua pilihan, yang apabila dibatasi dengan kata “elektronik” maka pilihan itu berarti “tinggi” dan “rendah” dari suatu sinyal elektromagnetik. Bila tidak dibatasi dengan kata tersebut, maka bit digital dapat berupa kombinasi pilihan antonim apapun seperti “panjang” dan “pendek”, “hidup” dan “mati”, “hitam” dan “putih” dan sebagainya.

Kelemahan III: tidak konsisten.

Kelemahan ini terdapat di beberapa pasal dan ayat, salah satunya: Pasal 8 ayat 2 Kecuali diperjanjikan lain, waktu penerimaan suatu Informasi Elektronik dan/atau Dokumen Elektronik ditentukan pada saat Informasi Elektronik dan/atau Dokumen Elektronik memasuki Sistem Elektronik di bawah kendali Penerima yang berhak.

ampaknya ayat ini dibuat dengan logika berbeda dengan ayat 1 dalam pasal yang sama, dimana ayat 1 telah dengan benar menggunakan kriteria Sistem Elektronik yang ditunjuk atau dipergunakan, pada ayat 2 muncul kerancuan “di bawah kendali”. Suatu account e-mail yang berada di Yahoo atau Hotmail misalnya, tidak dapat dikatakan sebagai suatu Sistem Elektronik di bawah kendali karena yang dikendalikan oleh Penerima hanyalah bentuk virtualisasinya.

Kelemahan IV: masih sarat dengan muatan standar yang tidak jelas.

Kelemahan ini menjejali keseluruhan BAB VII – PERBUATAN YANG DILARANG. Pasal 27 ayat 1 Setiap Orang dengan sengaja dan tanpa hak mendistribusikan dan/atau mentransmisikan dan/atau membuat dapat diaksesnya Informasi Elektronik dan/atau Dokumen Elektronik yang memiliki muatan yang melanggar kesusilaan Kesusilaan – memakai standar siapa? Bahkan dalam satu rumah tangga sekalipun, antara suami istri bisa memiliki standar kesusilaan yang berbeda, bagaimana pula dalam satu negara? Bagaimana kalau terdapat perbedaan mencolok antara standar kesusilaan pengirim dan penerima? Ayat yang seperti ini sebaiknya dihapus saja.

Kelemahan V: menghambat penegakan hukum serta menghambat kemajuan.

Pasal 30 dan 31 intinya melarang setiap orang untuk melakukan infiltrasi ke Sistem Elektronik milik orang lain, kecuali atas dasar permintaan institusi penegak hukum. Ini berarti semua orang yang melakukan tindakan melawan hukum menggunakan Sistem Elektronik dapat dengan aman menyimpan semua informasi yang dimilikinya selama tidak diketahui oleh penegak hukum, yang mana ini mudah dilakukan, karena orang lain tidak diperbolehkan mengakses Sistem Elektronik miliknya dan dengan demikian tidak dapat memperoleh bukti-bukti awal yang dibutuhkan untuk melakukan pengaduan. Selain itu, apakah penyusun pasal-pasal ini tidak memahami konsep “untuk menangkap maling harus belajar mencuri”? Apabila semua kegiatan explorasi keamanan Sistem Elektronik dihambat seperti ini, pada saatnya nanti terjadi peperangan teknologi informasi, bagaimana kita bisa menang kalau tidak ada yang ahli di bidang ini? Sebaliknya, jika Pasal 34 ayat 2 yang memberikan pengecualian untuk kegiatan penelitian, ingin terus menerus diterapkan, apa gunanya pasal 30 dan pasal 31? Sebaiknya keseluruhan pasal-pasal ini diformulasi ulang dari awal.

Kelemahan VI : mengabaikan yurisdiksi hukum.

Pasal 37 Setiap Orang dengan sengaja melakukan perbuatan yang dilarang sebagaimana dimaksud dalam Pasal 27 sampai dengan Pasal 36 di luar wilayah Indonesia terhadap Sistem Elektronik yang berada di wilayah yurisdiksi Indonesia.

Sabtu, 03 Maret 2012

Perbedaan Audit Around The Computer dan Through The Computer

1 komentar Diposting oleh chubby di 06.30Auditing adalah proses sistematik dengan tujuan untuk mendapatkan dan mengevaluasi fakta yang berkaitan dengan asersi mengenai kejadian dan tindakan ekonomi untuk memastikan kesesuaian antara asersi dengan kriteria yang ditetapkan dan mengkomunikasikan hasilnya kepada pemakai yang berkepentingan.

>> Auditing-around the computer

Pendekatan audit dengan memperlakukan komputer sebagai kotak hitam, teknik ini tidak menguji langkah langkah proses secara langsung, hanya berfokus pada input dan output dari sistem computer.

Kelemahannya:

Umumnya data base mencakup jumlah data yang banyak dan sulit untuk ditelusuri secara manual

Tidak membuat auditor memahami sistem computer lebih baik

Mengabaikan pengendalian sistem, sehingga rawan terhadap kesalahan dan kelemahan potensial dalam system.

Lebih berkenaan dengan hal yang lalu dari pada audit yang preventif

Kemampuan computer sebagai fasilitas penunjang audit mubazir

Tidak mencakup keseluruhan maksud dan tujuan audit

>> Auditing-through the computer

Pendekatan audit yang berorientasi computer yang secara langsung berfokus pada operasi pemrosesan dalam system computer dengan asumsi bila terdapat pengendalian yang memadai dalam pemrosesan, maka kesalahan dan penyalahgunaan dapat dideteksi.

sumber : http://arifsubarkah.wordpress.com/

>> IT Audit Trail

Audit Trail merupakan salah satu fitur dalam suatu program yang mencatat semua kegiatan yang dilakukan tiap user dalam suatu tabel log. secara rinci. Audit Trail secara default akan mencatat waktu , user, data yang diakses dan berbagai jenis kegiatan. Jenis kegiatan bisa berupa menambah, merungubah dan menghapus. Audit Trail apabila diurutkan berdasarkan waktu bisa membentuk suatu kronologis manipulasi data.Dasar ide membuat fitur Audit Trail adalah menyimpan histori tentang suatu data (dibuat, diubah atau dihapus) dan oleh siapa serta bisa menampilkannya secara kronologis. Dengan adanya Audit Trail ini, semua kegiatan dalam program yang bersangkutan diharapkan bisa dicatat dengan baik.

Cara kerja Audit Trail

Audit Trail yang disimpan dalam suatu tabel

1. Dengan menyisipkan perintah penambahan record ditiap query Insert, Update dan Delete

2. Dengan memanfaatkan fitur trigger pada DBMS. Trigger adalah kumpulan SQL statement, yang secara otomatis menyimpan log pada event INSERT, UPDATE, ataupun DELETE pada sebuah tabel.

Fasilitas Audit Trail

Fasilitas Audit Trail diaktifkan, maka setiap transaksi yang dimasukan ke Accurate, jurnalnya akan dicatat di dalam sebuah tabel, termasuk oleh siapa, dan kapan. Apabila ada sebuah transaksi yang di-edit, maka jurnal lamanya akan disimpan, begitu pula dengan jurnal barunya.

Hasil Audit Trail

Record Audit Trail disimpan dalam bentuk, yaitu :

Binary File – Ukuran tidak besar dan tidak bisa dibaca begitu saja

Text File – Ukuran besar dan bisa dibaca langsung

Tabel.

>> Real Time Audit

Real Time Audit atau RTA adalah suatu sistem untuk mengawasi kegiatan teknis dan keuangan sehingga dapat memberikan penilaian yang transparan status saat ini dari semua kegiatan, di mana pun mereka berada. Ini mengkombinasikan prosedur sederhana dan logis untuk merencanakan dan melakukan dana untuk kegiatan dan “siklus proyek” pendekatan untuk memantau kegiatan yang sedang berlangsung dan penilaian termasuk cara mencegah pengeluaran yang tidak sesuai.

RTA menyediakan teknik ideal untuk memungkinkan mereka yang bertanggung jawab untuk dana, seperti bantuan donor, investor dan sponsor kegiatan untuk dapat “terlihat di atas bahu” dari manajer kegiatan didanai sehingga untuk memantau kemajuan. Sejauh kegiatan manajer prihatin RTA meningkatkan kinerja karena sistem ini tidak mengganggu dan donor atau investor dapat memperoleh informasi yang mereka butuhkan tanpa menuntut waktu manajer. Pada bagian dari pemodal RTA adalah metode biaya yang sangat nyaman dan rendah untuk memantau kemajuan dan menerima laporan rinci reguler tanpa menimbulkan beban administrasi yang berlebihan baik untuk staf mereka sendiri atau manajemen atau bagian dari aktivitas manajer.

Penghematan biaya overhead administrasi yang timbul dari penggunaan RTA yang signifikan dan meningkat seiring kemajuan teknologi dan teknik dan kualitas pelaporan dan kontrol manajemen meningkatkan menyediakan kedua manajer dan pemilik modal dengan cara untuk mencari kegiatan yang dibiayai dari sudut pandang beberapa manfaat dengan minimum atau tidak ada konsumsi waktu di bagian aktivitas manajer.

>> IT Forensics

IT Forensik merupakan Ilmu yang berhubungan dengan pengumpulan fakta dan bukti pelanggaran keamanan sistem informasi serta validasinya menurut metode yang digunakan (misalnya metode sebab-akibat),

Tujuan IT Forensik adalah untuk mendapatkan fakta-fakta objektif dari sistem informasi, karena semakin berkembangnya teknologi komputer dapat digunakan sebagai alat bagi para pelaku kejahatan komputer.

Fakta-fakta tersebut setelah di verifikasi akan menjadi bukti-bukti (evidence) yang akan di gunakan dalam proses hukum, selain itu juga memerlukan keahlian dibidang IT ( termasuk diantaranya hacking) dan alat bantu (tools) baik hardware maupun software.

Untuk Menganalisis Barang Bukti dalam Bentuk Elektronik atau Data seperti :

• NB/Komputer/Hardisk/MMC/CD/Camera Digital/Flash Disk dan SIM Card/HP

• Menyajikan atau menganalisis Chart Data Komunikasi Target

• Menyajikan atau Analisis Data isi SMS Target dari HP

• Menentukan Lokasi/Posisi Target atau Maping

• Menyajikan Data yg ada atau dihapus atau Hilang dari Barang Bukti Tersebut

Data atau barang bukti tersebut diatas diolah dan dianalisis menggunakan software dan alat khusus untuk dimulainya IT Forensik, Hasil dari IT Forensik adalah sebuah Chart data Analisis komunikasi data Target.

Berikut prosedur forensik yang umum di gunakan antara lain :

1. Membuat copies dari keseluruhan log data, files, daln lain-lain yang dianggap perlu pada media terpisah

2. Membuat finerptint dari data secara matematis.

3. Membuat fingerprint dari copies secvara otomatis.

4. Membuat suatu hashes masterlist

5. Dokumentasi yang baik dari segala sesuatu yang telah dikerjakan.

Sedangkan menurut metode Search dan Seizure adalah :

1. Identifikasi dan penelitian permasalahan.

2. Membaut hipotesa.

3. Uji hipotesa secara konsep dan empiris.

4. Evaluasi hipotesa berdasarkan hasil pengujian dan pengujian ulang jika hipotesa tersebut jauh dari apa yang diharapkan.

5. Evaluasi hipotesa terhadap dampak yang lain jika hipotesa tersebut dapat diterima.

Tools dalam Forensik IT

1. Antiword

Antiword merupakan sebuah aplikasi yang digunakan untuk menampilkan teks dan gambar dokumen Microsoft Word. Antiword hanya mendukung dokumen yang dibuat oleh MS Word versi 2 dan versi 6 atau yang lebih baru.

2. Autopsy

The Autopsy Forensic Browser merupakan antarmuka grafis untuk tool analisis investigasi diginal perintah baris The Sleuth Kit. Bersama, mereka dapat menganalisis disk dan filesistem Windows dan UNIX (NTFS, FAT, UFS1/2, Ext2/3).

3. Binhash

Binhash merupakan sebuah program sederhana untuk melakukan hashing terhadap berbagai bagian file ELF dan PE untuk perbandingan. Saat ini ia melakukan hash terhadap segmen header dari bagian header segmen obyek ELF dan bagian segmen header obyekPE.

4. Sigtool

Sigtcol merupakan tool untuk manajemen signature dan database ClamAV. sigtool dapat digunakan untuk rnenghasilkan checksum MD5, konversi data ke dalam format heksadesimal, menampilkan daftar signature virus dan build/unpack/test/verify database CVD dan skrip update.

5. ChaosReader

ChaosReader merupakan sebuah tool freeware untuk melacak sesi TCP/UDP/… dan mengambil data aplikasi dari log tcpdump. la akan mengambil sesi telnet, file FTP, transfer HTTP (HTML, GIF, JPEG,…), email SMTP, dan sebagainya, dari data yang ditangkap oleh log lalu lintas jaringan. Sebuah file index html akan tercipta yang berisikan link ke seluruh detil sesi, termasuk program replay realtime untuk sesi telnet, rlogin, IRC, X11 atau VNC; dan membuat laporan seperti laporan image dan laporan isi HTTP GET/POST.

6. Chkrootkit

Chkrootkit merupakan sebuah tool untuk memeriksa tanda-tanda adanya rootkit secara lokal. la akan memeriksa utilitas utama apakah terinfeksi, dan saat ini memeriksa sekitar 60 rootkit dan variasinya.

7. dcfldd

Tool ini mulanya dikembangkan di Department of Defense Computer Forensics Lab (DCFL). Meskipun saat ini Nick Harbour tidak lagi berafiliasi dengan DCFL, ia tetap memelihara tool ini.

8. ddrescue

GNU ddrescue merupakan sebuah tool penyelamat data, la menyalinkan data dari satu file atau device blok (hard disc, cdrom, dsb.) ke yang lain, berusaha keras menyelamatkan data dalam hal kegagalan pembacaan. Ddrescue tidak memotong file output bila tidak diminta. Sehingga setiap kali anda menjalankannya kefile output yang sama, ia berusaha mengisi kekosongan.

9. foremost

Foremost merupakan sebuah tool yang dapat digunakan untuk me-recover file berdasarkan header, footer, atau struktur data file tersebut. la mulanya dikembangkan oleh Jesse Kornblum dan Kris Kendall dari the United States Air Force Office of Special Investigations and The Center for Information Systems Security Studies and Research. Saat ini foremost dipelihara oleh Nick Mikus seorang Peneliti di the Naval Postgraduate School Center for Information Systems Security Studies and Research.

10. Gqview

Gqview merupakan sebuah program untuk melihat gambar berbasis GTK la mendukung beragam format gambar, zooming, panning, thumbnails, dan pengurutan gambar.

11. Galleta

Galleta merupakan sebuah tool yang ditulis oleh Keith J Jones untuk melakukan analisis forensic terhadap cookie Internet Explorer.

12. Ishw

Ishw (Hardware Lister) merupakan sebuah tool kecil yang memberikan informasi detil mengenai konfigurasi hardware dalam mesin. la dapat melaporkan konfigurasi memori dengan tepat, versi firmware, konfigurasi mainboard, versi dan kecepatan CPU, konfigurasi cache, kecepatan bus, dsb. pada sistem t>MI-capable x86 atau sistem EFI.

13. pasco

Banyak penyelidikan kejahatan komputer membutuhkan rekonstruksi aktivitas Internet tersangka. Karena teknik analisis ini dilakukan secara teratur, Keith menyelidiki struktur data yang ditemukan dalam file aktivitas Internet Explorer (file index.dat). Pasco, yang berasal dari bahasa Latin dan berarti “browse”, dikembangkan untuk menguji isi file cache Internet Explorer. Pasco akan memeriksa informasi dalam file index.dat dan mengeluarkan hasil dalam field delimited sehingga dapat diimpor ke program spreadsheet favorit Anda.

14. Scalpel

Scalpel adalah sebuah tool forensik yang dirancang untuk mengidentifikasikan, mengisolasi dan merecover data dari media komputer selama proses investigasi forensik. Scalpel mencari hard drive, bit-stream image, unallocated space file, atau sembarang file komputer untuk karakteristik, isi atau atribut tertentu, dan menghasilkan laporan mengenai lokasi dan isi artifak yang ditemukan selama proses pencarian elektronik. Scalpel juga menghasilkan (carves) artifak yang ditemukan sebagai file individual.

sumber :

http://gyakuza.wordpress.com

http://juliocaesarz.blogspot.com

http://mami96.wordpress.com

Kebutuhan akan teknologi Jaringan Komputer semakin meningkat. Selain sebagai media penyedia informasi, melalui Internet pula kegiatan komunitas komersial menjadi bagian terbesar, dan terpesat pertumbuhannya serta menembus berbagai batas negara. Bahkan melalui jaringan ini kegiatan pasar di dunia bisa diketahui selama 24 jam. Melalui dunia internet atau disebut juga cyberspace, apapun dapat dilakukan. Segi positif dari dunia maya ini tentu saja menambah trend perkembangan teknologi dunia dengan segala bentuk kreatifitas manusia. Namun dampak negatif pun tidak bisa dihindari. Tatkala pornografi marak di media Internet, masyarakat pun tak bisa berbuat banyak.

Seiring dengan perkembangan teknologi Internet, menyebabkan munculnya kejahatan yang disebut dengan "CyberCrime" atau kejahatan melalui jaringan Internet. Munculnya beberapa kasus "CyberCrime" di Indonesia, seperti pencurian kartu kredit, hacking beberapa situs, menyadap transmisi data orang lain, misalnya email, dan memanipulasi data dengan cara menyiapkan perintah yang tidak dikehendaki ke dalam programmer komputer. Sehingga dalam kejahatan komputer dimungkinkan adanya delik formil dan delik materil. Delik formil adalah perbuatan seseorang yang memasuki komputer orang lain tanpa ijin, sedangkan delik materil adalah perbuatan yang menimbulkan akibat kerugian bagi orang lain (berdasarkan makalah Pengamanan Aplikasi Komputer Dalam Sistem Perbankan dan Aspek Penyelidikan dan Tindak Pidana). Adanya CyberCrime telah menjadi ancaman stabilitas, sehingga pemerintah sulit mengimbangi teknik kejahatan yang dilakukan dengan teknologi komputer, khususnya jaringan internet dan intranet.

Mengacu pada kasus - kasus CyberCrime yang tercatat banyakk terjadi oleh National Consumer League (NCL) dari Amerika yang cepat atau lambat menular ke Indonesia, sebagai berikut :

1. Penipuan Lelang On-line

a. Cirinya harga sangat rendah (hingga sering sulit dipercayai) untuk produk - produk yang

yang diminati, penjual tidak menyediakan nomor telepon, tidak ada respon terhadap per -

tanyaan melalui email, menjanjikan produk yang sedang tidak tersedia.

b. Resiko Terburuk adalah pemenang lelang mengirimkan cek atau uang, dan tidak memperoleh

produk atau berbeda dengan produk yang diiklankan dan diinginkan.

c. Teknik Pengamanan yang disarankan adalah menggunakan agen penampungan pembayaran

(escrow accounts services) seperti www.escrow.com dengan biaya sekitar 5% dari harga

produk. Agen ini akan menyimpan uang Pembeli terlebih dahulu dan mengirimkannya ke Pen-

jual hanya setelah ada konfirmasi dari Pembeli bahwa barang telah diterima dalam kondisi

yang memuaskan.

2. Penipuan Saham On-line

a. Cirinya tiba - tiba Saham Perusahaan meroket tanpa info pendukung yang cukup.

b. Resiko Terburuk adalah tidak ada nilai riil yang mendekati harga saham tersebut, kehilangan

seluruh jumlah investasi dengan sedikit atau tanpa kesempatan untuk menutup kerugian yang

terjadi.

c. Teknik Pengamanan antara lain www.stockdetective.com punya daftar negatif saham - saham.

3. Penipuan Pemasaran Berjenjang On-line

a. Berciri mencari keuntungan dari merekrut anggota, menjual produk atau layanan secara fiktif.

b. Resiko Terburuk adalah ternyata 98% dari investor yang gagal.

c. Teknik Pengamanan yang disarankan adalah jika menerima junk mail dengan janji yang bom-

bastis, lupakan saja dan hapuslah pesan itu.

4. Penipuan Kartu Kredit (kini sudah menular di Indonesia)

a. Berciri, terjadinya biaya misterius pada tagihan kartu kredit untuk produk atau layanan

Internet yang tidak pernah dipesan oleh kita.

b. Resiko Terburuk adalah korban bisa perlu waktu yang lama untuk melunasinya.

c. Teknik Pengamanan yang disarankan antara lain gunakan mata uang Beenz untuk transaksi

online, atau jasa Escrow, atau jasa Transfer Antar Bank, atau jasa Kirim Uang Western

Union, atau pilih hanya situs - situs terkemuka saja yang telah menggunakan Payment Security

seperti VeriSign.

Untuk menindak lanjuti CyberCrime tentu saja diperlukan CyberLaw (Undang - undang khusus dunia Cyber/Internet). Selama ini landasan hukum CyberCrime yang di Indonesia menggunakan KUHP (pasal 362) dan ancaman hukumannya dikategorikan sebagai kejahatan ringan, padahal dampak yang ditimbulkan bisa berakibat sangat fatal. Indonesia dibandingkan dengan USA, Singapura, bahkan Malaysia memang cukup ketinggalan dalam masalah CyberLaw ini. Contohnya Singapura telah memiliki The Electronic Act 1998 (UU tentang transaksi secara elektronik), serta Electronic Communication Privacy Act (ECPA), kemudian AS mempunyai Communication Assistance For Law Enforcement Act dan Telecommunication Service 1996.

Faktor lain yang menyebabkan ketertinggalan Indonesia dalam menerapkan CyberLaw ini adalah adanya ke-strikean sikap pemerintah terhadap media massa yang ternyata cukup membawa pengaruh bagi perkembangan CyberLaw di Indonesia. Sikap pemerintah yang memandang minor terhadap perkembangan internal saat ini, telah cukup memberikan dampak negatif terhadap berlakunya CyberLaw di Indonesia. Kita lihat saja saat ini, apabila pemerintah menemukan CyberCrime di Indonesia, maka mereka "terpaksa" mengkaitkan CyberCrime tersebut dengan hukum yang ada, sebut saja KUHP, yang ternyata bukanlah hukum yang pantas untuk sebuah kejahatan yang dilakukan di CyberSpace. Akhirnya pemerintah, dalam hal ini POLRI, sampai saat ini ujung - ujungnya lari ke CyberLaw Internasional yang notabene berasal dari AS.

Berdasarkan sikap pemerintah diatas, menurut RM. Roy Suryo, pada waktu dulu selalu saja menganaktirikan Informasi yang berasal dari Internet. Bagi pemerintah, internet tersebut lebih banyak memberikan mudharat dari pada manfaatnya. Sehingga, image internet itu sendiri di masyarakat lebih terasosi sebagai media pornografi. Padahal di negara - negara maju, sebut saja USA, Singapura, dan Malaysia, mereka telah dapat memposisikan internet sebagai salah satu pilar demokrasi di negaranya, bahkan untuk Malaysia dan Singapura, mereka benar - benar memanfaatkan internet sebagai konsep Visi Infrastruktur Teknologi mereka. Meskipun demikian, Indonesia ternyata juga memiliki konsep yang serupa dengan hal yang disebut diatas, yaitu Nusantara 21, akan tetapi muncul kerancuan dan kebingungan masyarakat terhadap kontradiksi sikap pemerintah tersebut, sehingga masyarakat menjadi tidak percaya atau ragu - ragu terhadap fasilitas yang terdapat di internet. Hal ini merupakan faktor tambahan kenapa Indonesia cukup ketinggalan dalam menerapkan CyberLaw. Adanya masa kekosongan CyberLaw ini di Indonesia, tentu saja membuat para hacker merasa leluasa untuk bertindak semaunya di CyberSpace, untuk mengantisipasi tindakan tersebut, saat ini para pakar teknologi kita seperti RM. Roy Suryo dan Onno W. Purbo bekerja sama dengan berbagai pihak, baik dari pemerinta maupun swasta, membuat rancangan CyberLaw. Mengenai rancangan CyberLaw ini, mengingat bahwa karakter CyberSpace selalu berubah cepat dan bersifat global, sehingga bentuk CyberCrime dimasa depan sangat sulit diramalkan. RM. Roy Suryo berpendapat sejak dulu bahwa sejak dulu piranti hukum selalu ketinggalan dengan teknologinya, sehingga dalam CyberLaw ini nantinya akan terdapat beberapa pasal yang bersifat terbuka, artinya selain pasal - pasal tersebut bisa diamandemen, juga dpat dianalogikan terhadap hal - hal yang bersifat global.

Landasan Hukum CyberCrime di Indonesia, adalah KUHP (pasal 362) dan ancaman hukumannya dikategorikan sebagai kejahatan ringan, padahal dampak yang ditimbulkan oleh CyberCrime bisa berakibat sangat fatal. Beberapa indikator penyalahgunaan sarana dan prasarana di Internet, antara lain :

1. Menjamurnya warnet hampir setiap propinsi di tanah air yang dapat digunakan sebagai fasilitas

untuk melakukan tindak kejahatan CyberCrime, disebabkan tidak tertibnnya sistem administrasi

dan penggunaan Internet Protocol/IP Dinamis yang sangat bervariatif.

2. ISP (Internet Service Provider) yang belum mencabut nomor telepon pemanggil yang meng -

gunakan Internet.

3. LAN (Local Area Network) yang mengakses Internet secara bersamaan (sharing), namun

tidak mencatat dalam bentuk log file aktifitas dari masing - masing client jaringan.

4. Akses Internet menggunakan pulsa premium, dimana untuk melakukan akses ke Internet, tidak

perlu tercatat sebagai pelanggan sebuah ISP.

Berbicara mengenai tindak kejahatan (Crime), tidak terlepas dari lima faktor yang terkait, antara lain karena adanya pelaku kejahatan, modus kejahatan, korban kejahatan, reaksi sosial atas kejahatan, dan hukum. Berdasarkan beberapa pustaka, sebagian besar menyebutkan bahwa pelaku CyberCrime adalah para remaja yang berasal dari keluarga baik - baik, bahkan berotak encer. Hukum positif di Indonesia masih bersifat "lex loci delicti" yang mencakup wilayah, barang bukti, tempat atau fisik kejadian, serta tindakan fisik yang terjadi. Padahal kondisi pelanggaran yang mungkin terjadi di CyberSpace dapat dikatakan sangat bertentangan dengan hukum positif yang ada tersebut.

Dalam CyberCrime, pelaku tampaknya memiliki keunikan tersendiri, secara klasik kejahatan terbagi dua : Blue Collar Crime dan White Collar Crime. Pelaku Blue Collar Crime biasanya dideskripsikan memiliki stereotip, seperti dari kelas social bawah, kurang terdidik, berpenghasilan rendah, dsb. Sedangkan White Collar Crime, para pelaku digambarkan sebaliknya. Mereka memiliki penghasilan yang tinggi, berpendidikan, dsb. Untuk pelaku CyberCrime, pembagian teoritis demikian tampaknya kurang mengena lagi. Karena dipacu oleh perkembangan teknologi yang pesat, telah menghasilkan komunitas yang lebih kompleks. Dampak dari kehidupan yang semakin kompleks, telah memperlebar celah - celah kriminalitas, maka Polri harus sedini mungkin berperan secara aktif sebagai anggota masyarakat global Cyberspace. CyberPolice merupakan polisi yang dilatih dan ditugaskan untuk menangani kasus - kasus di dalam segala tindakan kriminal yang dilakukan di dunia maya CyberSpace. Andaikata CyberPolice tidak segera diwujudkan, maka semua kejahatan yang timbul di dunia CyberSpace tidak dapat dijangkau oleh Polri. Beberapa kasus penting yang pernah ditangani Polri dibidang CyberCrime adalah :

1. Cyber Smuggling, adalah laporan pengaduan dari US Custom (Pabean AS) adanya tindak pe -

nyelundupan via internet yang dilakukan oleh beberapa orang Indonesia, dimana oknum - oknum

tersebut telah mendapat keuntungan dengan melakukan Webhosting gambar - gambar porno di

beberapa perusahaan Webhosting yanga ada di Amerika Serikat.

2. Pemalsuan Kartu Kredit, adalah laporan pengaduan dari warga negara Jepang dan Perancis

tentang tindak pemalsuan kartu kredit yang mereka miliki untuk keperluan transaksi di Internet.

3. Hacking Situs, adalah hacking beberpa situs, termasuk situs POLRI, yang pelakunya di

identifikasikan ada di wilayah RI.

Sulitnya menciptakan peraturan - peraturan di CyberSpace, khususnya membuat CyberCrime Law, adalah disebabkan perubahan - perubahan radikal yang dibawa oleh revolusi teknologi informasi yang membalikkan paradigma - paradigma. Untuk membuat ketentuan hukum yang memadai di dunia maya. Tampaknya harus terpaksa rela menunggu revolusi mulai reda kiranya penting untuk belajar tentang bagaimana dahulu teknologi - teknologi massal mengawali kematangannya.

Teknologi informasi dalam beberapa waktu yang akan datang tampaknya akan terus berubah dengan cepat untuk menuju tingkat kemapanannya sendiri. Selama dalam proses ini, masyarakat dunia maya sepertinya akan mampu menjadi masyarakat yang dapat melakukan pengaturan sendiri (self regulation). Kendati demikian, karena dampak CyberSpace sangat besar bagi kehidupan secara keseluruhan, campur tangan negara - negara yang sangat diperlukan, khusussnya dalam merancang CyberCrime Law.

sumber : http://yogyacarding.tvheaven.com/cyber_crime_tugas_besar_dunia_ti_indonesia.htm

Kejahatan yang berhubungan erat dengan penggunaan teknologi yang berbasis komputer dan jaringan telekomunikasi ini dikelompokkan dalam beberapa bentuk sesuai modus operandi yang ada, antara lain:

>> Unauthorized Access to Computer System and Service

Kejahatan yang dilakukan dengan memasuki/menyusup ke dalam suatusistem jaringan komputer secara tidak sah, tanpa izin atau tanpa sepengetahuan dari pemilik sistem jaringan komputer yang dimasukinya. Biasanya pelaku kejahatan (hacker) melakukannya dengan maksud sabotase ataupun pencurian informasi penting dan rahasia. Namun begitu, ada juga yang melakukannya hanya karena merasa tertantang untuk mencoba keahliannya menembus suatu sistem yang memiliki tingkat proteksi tinggi. Kejahatan ini semakin marak dengan berkembangnya teknologi Internet/intranet. Kita tentu belum lupa ketika masalah Timor Timur sedang hangat-hangatnya dibicarakan di tingkat internasional, beberapa website milik pemerintah RI dirusak oleh hacker (Kompas, 11/08/1999). Beberapa waktu lalu, hacker juga telah berhasil menembus masuk ke dalam data base berisi data para pengguna jasa America Online (AOL), sebuah perusahaan Amerika Serikat yang bergerak dibidang ecommerce yang memiliki tingkat kerahasiaan tinggi (Indonesian Observer, 26/06/2000). Situs Federal Bureau of Investigation (FBI) juga tidak luput dari serangan para hacker, yang mengakibatkan tidak berfungsinya situs ini beberapa waktu lamanya.

>> Illegal Contents

Merupakan kejahatan dengan memasukkan data atau informasi ke Internet tentang sesuatu hal yang tidak benar, tidak etis, dan dapat dianggap melanggar hukum atau mengganggu ketertiban umum. Sebagai contohnya, pemuatan suatu berita bohong atau fitnah yang akan menghancurkan martabat atau harga diri pihak lain, hal-hal yang berhubungan dengan pornografi atau pemuatan suatu informasi yang merupakan rahasia negara, agitasi dan propaganda untuk melawan pemerintahan yang sah dan sebagainya.

>> Data Forgery

Merupakan kejahatan dengan memalsukan data pada dokumen-dokumen penting yang tersimpan sebagai scripless document melalui Internet. Kejahatan ini biasanya ditujukan pada dokumen-dokumen e-commerce dengan membuat seolah-olah terjadi "salah ketik" yang pada akhirnya akan menguntungkan pelaku karena korban akan memasukkan data pribadi dan nomor kartu kredit yang dapat saja disalah gunakan

>> Cyber Espionage

Merupakan kejahatan yang memanfaatkan jaringan Internet untuk melakukan kegiatan mata-mata terhadap pihak lain, dengan memasuki sistem jaringan komputer (computer network system) pihak sasaran. Kejahatan ini biasanya ditujukan terhadap saingan bisnis yang dokumen ataupun data pentingnya (data base) tersimpan dalam suatu sistem yang computerized (tersambung dalam jaringan komputer)

>> Cyber Sabotage and Extortion

Kejahatan ini dilakukan dengan membuat gangguan, perusakan atau penghancuran terhadap suatu data, program komputer atau sistem jaringan komputer yang terhubung dengan Internet. Biasanya kejahatan ini dilakukan dengan menyusupkan suatu logic bomb, virus komputer ataupun suatu program tertentu, sehingga data, program komputer atau sistem jaringan komputer tidak dapat digunakan, tidak berjalan sebagaimana mestinya, atau berjalan sebagaimana yang dikehendaki oleh pelaku.

>> Offense against Intellectual Property

Kejahatan ini ditujukan terhadap hak atas kekayaan intelektual yang dimiliki pihak lain di Internet. Sebagai contoh, peniruan tampilan pada web page suatu situs milik orang lain secara ilegal, penyiaran suatu informasi di Internet yang ternyata merupakan rahasia dagang orang lain, dan sebagainya.

>> Infringements of Privacy

Kejahatan ini biasanya ditujukan terhadap keterangan pribadi seseorang yang tersimpan pada formulir data pribadi yang tersimpan secara computerized, yang apabila diketahui oleh orang lain maka dapat merugikan korban secara materil maupun immateril, seperti nomor kartu kredit, nomor PIN ATM, cacat atau penyakit tersembunyi dan sebagainya.

Tipenya cybercrime menurut Philip Renata:

1. Joy computing, yaitu pemakaian komputer orang lain tanpa izin.

2. Hacking, yaitu mengakses secara tidak sah atau tanpa izin dengan alat suatu terminal.

3. The trojan horse, yaitu manipulasi data atau program dengan jalan mengubah data atau intsruksi pada sebuah program, menghapus, menambah, menjadikan tidak terjangkau, dengan tujuan kepentingan pribadi atau orang lain.

4. Data leakage, yaitu menyangkut pembocoran data ke luar terutama mengenai data yang harus dirahasiakan.

5. Data diddling, yaitu suatu perbuatan yang mengubah data valid atau sah dengan cara tidak sah, mengubah input data atau output data.

6. To frustate data communication atau penyia-nyiaan data komputer.

7. Software piracy, yaitu pembajakan software terhadap hak cipta yang dilindungi Hak atas Kekayaan Intelektual (HaKI).

Modus Kejahatan Cybercrime Indonesia (Roy Suryo):

1. Pencurian nomor (kartu) kredit

2. Memasuki, memodifikasi, atau merusak homepage (hacking)

3. Penyerangan situs atau e-mail melalui virus atau spamming.

Kasus Cybercrime yang sering Terjadi di Indonesia (As’ad Yusuf):

1. Pencurian nomor kartu kredit;

2. Pengambilalihan situs web milik orang lain;

3. Pencurian akses internet yang sering dialami oleh ISP;

4. Kejahatan nama domain;

5. Persaingan bisnis dengan menimbulkan gangguan bagi situs saingannya.

sumber : http://sidodolipet.blogspot.com/2010/02/jenis-jenis-ancaman-threats-melalui-it.html

ciri-ciri profesionalisme di bidang IT dan Kode Etik IT Profesional

0 komentar Diposting oleh chubby di 05.56Disamping itu juga diperlukan kode etik dalam teknologi informasi antra lain sebagai berikut Di setiap bidang profesi mempunyai kode etik yang mengatur bagaimana orang profesional bertindak dan berfikir. Salah satunya dibidang teknologi informasi juga diperlukan rambu-rambu yang mengatur profesional dalam melakukan kegiatan. Pada tulisan saya membahas kode etik yang dibuat oleh oleh IEEE Computer Society dan ACM yang ditujukan khusus kepada Software Engineer sebagai salah satu bidang yang perannya makin meningkat di IT.

Ciri-ciri profesionalisme lainya di bidang IT:

1. Punya ketrampilan yang tinggi dalam suatu bidang serta kemahiran dalam menggunakan peralatan tertentu yang diperlukan dalam pelaksanaan tugas yang bersangkutan dengan bidang IT

2. Punya ilmu dan pengalaman serta kecerdasan dalam menganalisis suatu masalah dan peka di dalam membaca situasi cepat dan tepat serta cermat dalam mengambil keputusan terbaik atas dasar kepekaan.

3. Punya sikap berorientasi ke depan sehingga punya kemampuan mengantisipasi perkembangan lingkungan yang terbentang di hadapannya

4. Punya sikap mandiri berdasarkan keyakinan akan kemampuan pribadi serta terbuka menyimak dan menghargai pendapat orang lain, namun cermat dalam memilih yang terbaik bagi diri dan perkembangan pribadinya

Prinsip?prinsip umum yang dirumuskan dalam suatu profesi akan berbeda satu dengan yang lainnya. Hal ini disebabkan perbedaan adat, kebiasaan, kebudayaan, dan peranan tenaga ahli profesi yang didefinisikan dalam suatu negar tidak sama.

Adapun yang menjadi tujuan pokok dari rumusan etika yang dituangkan dalam kode etik (Code of conduct) profesi adalah:

1. Standar-standar etika menjelaskan dan menetapkan tanggung jawab terhadap klien, institusi, dan masyarakat pada umumnya

2. Standar-standar etika membantu tenaga ahli profesi dalam menentukan apa yang harus mereka perbuat kalau mereka menghadapi dilema-dilema etika dalam pekerjaan

3. Standar-standar etika membiarkan profesi menjaga reputasi atau nama dan fungsi-fungsi profesi dalam masyarakat melawan kelakuan?kelakuan yang jahat dari

anggota?anggota tertentu

4. Standar-standar etika mencerminkan / membayangkan pengharapan moral-moral dari komunitas

5. Standar-standar etika merupakan dasar untuk menjaga kelakuan dan integritas atau kejujuran dari tenaga ahli profesi

6. Perlu diketahui bahwa kode etik profesi adalah tidak sama dengan hukum (atau undang-undang). Seorang ahli profesi yang melanggar kode etik profesi akan

menerima sangsi atau denda dari induk organisasi profesinya

Idealnya, setiap bidang profesi memiliki rambu-rambu yang mengatur bagaimana seorang profesional berfikir dan bertindak. Dalam beberapa bidang profesi, seperti kedokteran, jurnalistik, dan hukum, rambu-rambu ini telah disepakati bersama para profesionalnya dan dituangkan ke dalam Kode Etik. Seseorang yang melanggar Kode Etik dinyatakan melakukan malpraktek dan bisa mendapatkan sangsi tergantung kepada kekuatan Kode Etik itu di mata hukum. Sangsi yang dikenakan adalah mulai dari yang paling ringan, yaitu sekedar mendapat sebutan “tidak profesional” sampai pada pencabutan ijin praktek, bahkan hukuman pidana.

Sebagai salah satu bidang profesi, Information Technology (IT) bukan pengecualian, diperlukan rambu-rambu tersebut yang mengatur bagaimana para IT profesional ini melakukan kegiatannya. Sejauh yang saya ketahui, belum ada Kode Etik khusus yang ditujukan kepada IT Profesional di Indonesia. Memang sudah ada beberapa kegiatan yang mengarah ke terbentuknya Kode Etik ini, namun usahanya belum sampai menghasilkan suatu kesepakatan. Dalam tulisan ini, saya ingin memusatkan perhatian kepada Kode Etik yang dibuat oleh IEEE Computer Society dan ACM yang ditujukan khusus kepada Software Engineer sebagai salah satu bidang yang perannya makin meningkat di IT.

Kode Etik Software Engineering yang dikeluarkan oleh joint team IEEE Computer Society dan ACM terdiri dari dua bentuk, versi singkat Versi Singkat Kode Etik SEdan versi panjang. Versi singkatnya dapat dilihat pada gambar di samping, sedangkan versi panjangnya dapat di-download di sini.

Kode Etik ini menekankan agar software engineer (IT profesional) memiliki komitmen yang tinggi untuk menjaga agar profesinya adalah profesi yang bermanfaat bagi masyarakat dan merupakan profesi yang terhormat. Komitmen ini tercermin pada saat seorang software engineer melakukan kegiatannya dalam membangun software, mulai dari melakukan analisa, membuat spesifikasi, membuat design, melakukan coding, testing maupun pemeliharaan software.

Pada setiap kegiatan tersebut, peran software engineer sangat penting, karena ia turut menentukan hasil akhir dari suatu pengembangan system. Dengan kata lain, dia berada dalam posisi untuk berbuat kebaikan atau berbuat yang merugikan orang lain. Untuk itulah pentingnya Kode Etik ini diterapkan oleh setiap individu software engineer.

Kalau kita melihat Kode Etik seperti yang disebutkan di atas, ada lima aktor yang perlu diperhatikan:

1. Publik

2. Client

3. Perusahaan

4. Rekan Kerja

5. Diri Sendiri

Kepentingan publik (public interest) mendapat perhatian cukup besar dalam kode etik ini dan di berbagai tempat dalam Kode Etik, kepentingan publik itu disebut-sebut. Dalam melakukan kegiatannya, seorang software engineer dituntut untuk konsisten dengan kepentingan publik. Bahkan dalam rangka memenuhi kewajiban kepada client dan perusahaan pun kita dituntut untuk juga memikirkan kepentingan publik.

Untuk software yang menyangkut hajat hidup orang banyak, misalnya software flight control untuk pesawat terbang, kepentingan publik sangat kentara, yaitu salah satunya adalah safety. Definisi konsisten dengan kepentingan publik dalam kasus ini adalah agar kita membangun suatu software flight control yang reliable dan sesuai dengan fungsinya.

Lantas, bagaimana dengan software-software sederhana yang tidak mempengaruhi kehidupan publik? Misalnya sistem kepegawaian dalam suatu instansi pemerintah? Walaupun dalam derajat yang mungkin lebih rendah dibandingkan nyawa manusia, masih banyak kepentingan publik yang perlu diperhatikan, misalnya kemudahan masyarakat, transparansi, akuntabilitas, masalah uang publik, dll. Kode Etik tersebut meminta agar dalam setiap tindakannya, seorang software engineer memperhatikan kepentingan publik tersebut.

Terhadap client dan perusahaan tempatnya bekerja, software engineer dituntut agar dalam menimbang dan melakukan kegiatannya selalu berorientasi yang terbaik bagi client dan perusahaan. Yang terbaik bagi client adalah apabila kita menghasilkan suatu software yang berkualitas dengan delivery waktu yang sesuai. Bagi perusahaan, yang terbaik adalah apabila pengembangan software tersebut dilakukan dengan se-efisien mungkin sehingga biaya produksi dapat ditekan serendah mungkin. Dalam hal ini, kepentingan kedua aktor tersebut dapat dipenuhi sekaligus dengan melakukan pekerjaan yang efektif dan efisien.

Dalam prakteknya, seorang profesional IT bisa dihadapkan pada suatu kondisi yang bertolak belakang antara kepentingan satu aktor dengan kepentingan aktor lainnya. Misalnya, situasi di mana antara kepentingan Perusahaan dengan kepentingan Client bertolak belakang. Perusahaan ingin memotong biaya dengan mengurangi fitur-fitur, sedangkan Client ingin terus menambah fitur-fitur. Bagaimana kita harus bersikap? Siapa yang akan kita menangkan dalam hal ini?

Atau ada kasus sebagai berikut, sebuah instansi pemerintah dalam rangka ”menghabiskan” sisa anggarannya meminta anda untuk membuat suatu system yang anda tahu tidak akan digunakan dan hanya akan membuang uang saja. Sementara Client (dalam hal ini instansi pemerintah) dan Perusahaan anda telah setuju dengan proyek tersebut. Client anda tidak mempermasalahkan apakah software yang dihasilkan akan digunakan atau tidak, begitu pula Perusahaan tempat anda bekerja, tetapi anda tahu bahwa software yang anda buat tidak akan digunakan semestinya dan hal tersebut berarti hanya membuang-buang uang saja. Bagaimana anda bersikap?

Kode Etik tidak berdiri sendiri, perangkat hukum lainnya seperti kontrak kerja harus sama-sama dipenuhi. Dalam kasus pertama dimana terjadi konflik antara Client dan Perusahaan, kita mesti lihat kontraknya. Dokumen kontrak memiliki konsekuensi hukum yang jelas. Tentunya kita ingin memenuhi kontrak tersebut agar tidak kena sangsi hukum.

Kembali ke kasus ”menghabiskan” sisa anggaran tadi, bagaimana kita sebagai IT profesional bertindak apabila kita tahun bahwa proyek yang kita sedang kerjakan adalah sebetulnya proyek main-main untuk menghabiskan anggaran saja? Dari ketiga kemungkinan di bawah ini, mana yang anda pilih?

1. Minta transfer ke proyek lain yang lebih ”benar”. Atau, kalau tidak memungkinkan untuk minta transfer ke proyek lain, cari saja kerja di perusahaan yang lain.

2. Kerja secara profesional, menghasilkan software yang terbaik, tidak usah ambil pusing dengan urusan publik.

3. Kerja setengah hati sambil ngedumel ke rekan kerja bahwa yang dikerjakannya akan hanya buang-buang uang saja.

Dari ketiga pilihan ini pilihan ketiga yang paling tidak konsisten dengan kode etik.

Kode Etik juga mengatur hubungan kita dengan rekan kerja. Bahwa kita harus selalu fair dengan rekan kerja kita. Tidak bolehlah kita sengaja menjerumuskan rekan kerja kita dengan memberi data atau informasi yang keliru. Persaingan yang tidak sehat ini akan merusak profesi secara umum apabila dibiarkan berkembang.

Karyawan IT di client mestinya juga mengadopsi Kode Etik tersebut, sehingga bisa terjalin hubungan profesional antara konsultan dengan client. Bertindak fair terhadap kolega juga berlaku bagi karyawan IT di organisasi client dalam memperlakukan vendornya. Apabila dua perusahaan telah sepakat untuk bekerja sama membangun suatu software, maka para profesional IT di kedua perusahaan tersebut harus dapat bekerja sama dengan fair sebagai sesama profesional IT .

Beberapa perlakuan yang tidak fair terhadap kolega, antara lain:

1. Menganggap kita lebih baik dari rekan kita karena tools yang digunakan. Misalnya, kita yang menggunakan bahasa JAVA lebih baik daripada orang lain yang pakai Visual BASIC.

2. Kita merasa lebih senior dari orang lain, oleh karena itu kita boleh menganggap yang dikerjakan orang lain lebih jelek dari kita, bahkan tanpa melihat hasil kerjanya terlebih dahulu.

3. Seorang profesional IT di client merasa lebih tinggi derajatnya daripada profesional IT si vendor sehingga apapun yang disampaikan olehnya lebih benar daripada pendapat profesional IT vendor.

Persaingan yang tidak sehat akan menghasilkan zero-sum game, yaitu kondisi dimana seorang dapat maju dengan cara membuat orang lain mundur. Dengan bertindak fair, dapat dimungkinan dua pihak yang berkompetisi dapat sama-sama maju.

Walaupun Kode Etik di atas belum secara resmi diadopsi oleh asosiasi profesi di Indonesia, namun tidak ada salahnya apabila kita para profesional di bidang Software Engineering mengadopsinya secara pribadi. Selain hal tersebut merupakan bentuk pertanggung-jawaban moral sebagai profesional di bidangnya, mengadopsi kode etik akan mengangkat citra kita ke tingkat yang lebih tinggi. Selain itu, dengan mulai mengikutinya sejak awal, maka, ketika suatu saat kode etik tersebut menjadi resmi diadopsi, kita telah siap.

sumber : http://wartawarga.gunadarma.ac.id/2010/06/ciri-ciri-profesionalisme-di-bidang-it-dan-kode-etik-it-profesional/